W Niemczech jest więcej komórek niż mieszkańców

15 sierpnia 2006, 09:55Bitkom, niemiecka federacja przemysłu telekomunikacyjnego poinformowała, że w Niemczech jest więcej telefonów komórkowych niż obywateli. Federacja ocenia, że 1 sierpnia Niemcy używali 82,8 miliona telefonów.

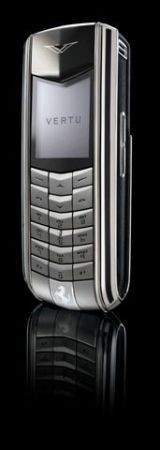

Vertu Ferrari 1947 - luksus w dłoni

31 marca 2007, 15:56Vertu, należąca do Nokii marka luksusowych telefonów, zaprezentowała kolejny model komórki. Vertu Ascent Ferrari 1947 przypomina, gdy patrzymy nań z tyłu, pedał hamulca samochodów Ferrari.

Kino w kieszeni

10 stycznia 2008, 00:58W czasach, gdy telefony komórkowe mają wbudowane już prawie wszystko, coraz trudniej znaleźć kolejne gadżety nadające się do integracji z tymi urządzeniami. Jednak inżynierowie nie zaprzestali prac, o czym świadczy urządzenie prezentowane podczas targów CES 2008 przez firmę 3M. Jest to kolejny miniaturowy projektor, tym razem już niemal gotowy do montażu w telefonie.

Pink: telefon komórkowy Microsoftu

29 kwietnia 2009, 09:26Microsoft i Verizon prowadzą negocjacje, których efektem ma być pojawienie się na rynku multimedialnego telefonu komórkowego z ekranem dotykowym. Urządzenie o nazwie kodowej Pink ma konkurować z iPhone'em.

Kiedy rozmowa przez komórkę pomaga w jeździe

16 lutego 2011, 12:44Wiele przeprowadzonych w ostatnich latach badań wskazywało, że kierowcy rozmawiający w czasie jazdy przez telefon komórkowy nie są w stanie dostatecznie skoncentrować się na drodze, co zwiększa ryzyko wypadków. Okazuje się jednak, że w pewnej sytuacji rozmowa przez komórkę może spełnić pozytywną rolę.

Gdy brak telefonu rodzi lęk

26 sierpnia 2014, 11:33Grupa holenderskich i amerykańskich projektantów zaproponowała rozwiązanie dla osób z nomofobią (od ang. no-mobile-phone phobia), lękiem przed pozbawieniem telefonu komórkowego. noPhone, bo o nim mowa, to lekki kawałek prostokątnego plastiku o wadze i wymiarach prawdziwego urządzenia.

Wyświetlacz 800x480 dla komórek

29 grudnia 2006, 11:07Hitachi rozpoczęło masową produkcję nowego wyświetlacza do telefonów. Tym, co wyróżnia 2,9-calowy ekran jest wyjątkowo wysoka rozdzielczość, wynosząca 800x480.

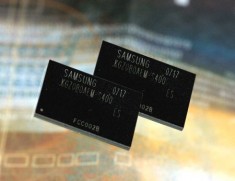

Koniec kart pamięci dla komórek?

31 maja 2007, 09:11Samsung Electronics wyprodukował 4-gigabajtowy układ pamięci dla telefonów komórkowych. Zdaniem firmy, wyeliminuje to potrzebę stosowania w komórkach osobnych kart pamięci.

Zakaz pisania SMS-ów

26 września 2008, 07:49Gubernator Kalifornii, Arnold Schwarzenegger, błyskawicznie zareagował na ostatnie doniesienie naukowe. Przygotował przepisy, które zakazują wysyłania SMS-ów podczas prowadzenia pojazdów.

Komórka chroni przed Alzheimerem

7 stycznia 2010, 11:20Jak dotąd o telefonach komórkowych i ich wpływie na zdrowie mówiono tylko i wyłącznie w kontekście zagrożenia, jakie potencjalnie mogą stwarzać. Niewykluczone, że pogląd ten trzeba będzie zmienić.